CRC15

Pense-bête Stratégies de groupe #RAN22 #GMSI

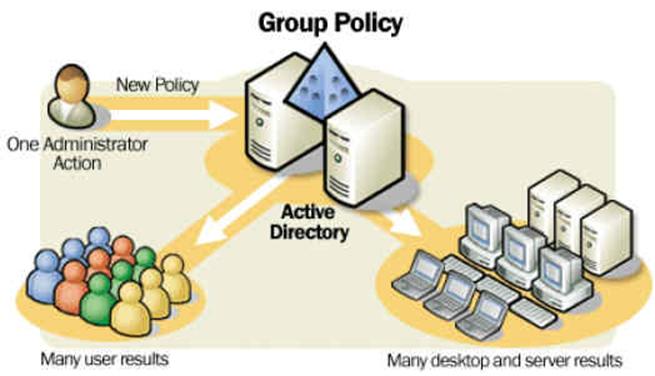

GPO (Global Policy Object, Stratégies de groupe)

Elles permettent de configurer des restrictions d’utilisation de Windows où des paramètres à appliquer soit sur un ordinateur donné soit sur un compte utilisateur donné.

Une stratégie utilisateur s'applique à l'ouverture de session.

Une stratégie Ordinateur s'applique au démarrage l'ordinateur.

Les stratégies de groupe sont supportées sur Windows 2000, Windows XP Pro, Windows Vista, Windows 2003, Windows 2008, Windows 2012, Windows 2016, Windows 7, Windows 8 ,8.1 et Windows 10

Après avoir créé une stratégie de groupe, elle peut être liée à un site AD, à un domaine ou à une unité d’organisation (UO).

Il est donc possible d’agir sur:

- La redirection de certains répertoires et leurs contenus.

- Le déploiement de logiciels : Une automatisation complète de l’installation des programmes sur les postes clients.

- L’application des paramètres de sécurité.

- L’application de scripts.

- L’application d’une modification de l’interface utilisateur

- L’application d’une modification des programmes intégrés à Windows.

GPMC est un outil qui va vous aider pour:

- faciliter l’utilisation des GPO

- l’importation et l’exportation ainsi que le copier/coller des objets de stratégie de groupe.

- la sauvegarde et la restauration des objets de stratégie de groupe

- l’utilisation de scripts pour les tâches associées aux stratégies de groupe

- générer des rapports

- avoir une vue global des objets liées aux stratégies de groupe

Lorsqu’une GPO est définit, les paramétrages de cette dernière sont stockés dans la base de registre dans les branches suivantes :

- HKEY_CURRENT_USER\Software\Policies\Microsoft

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies

- HKEY_LOCAL_MACHINE\Software\Policies\Microsoft

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies

Il est possible de forcer l’application des GPO manuellement avec la commande

- gpupdate

gpupdate /Force

Il est possible de visualiser l’application effective des GPO manuellement avec la commande

- gpresult

gpresult [/s <Computer> [/u [<Domain>\]<UserName> [/p [<Password>]]]] [/user [<TargetDomain>\]<TargetUser>] [/scope {user | computer}] [/r | /v | /z] [[/x | /h] <FileName> [/f]]

sources:http://technet.microsoft.com

Prérequis pour Installation AD #RAN N5

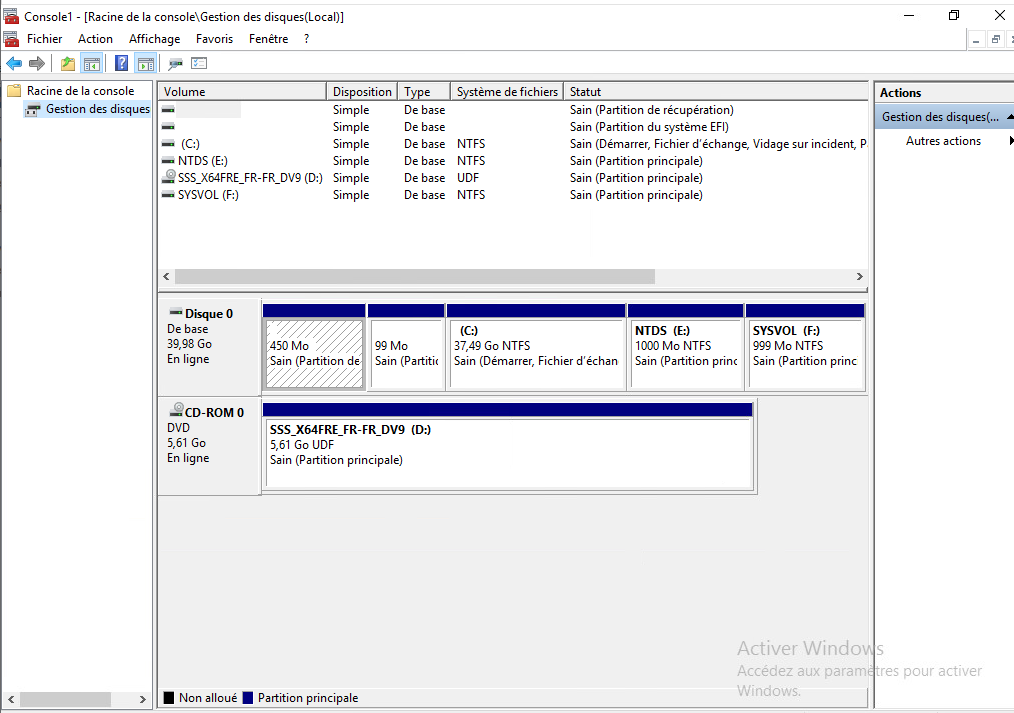

ATTENTION toutes les installations se réalisent sur des partitions NTFS et il est recommandé de faire au moins 2 partitions (volumes logiques)

Fuseau horaire réglé

Le nom du serveur doit être défini sérieusement pendent l’installation car il est définitif.

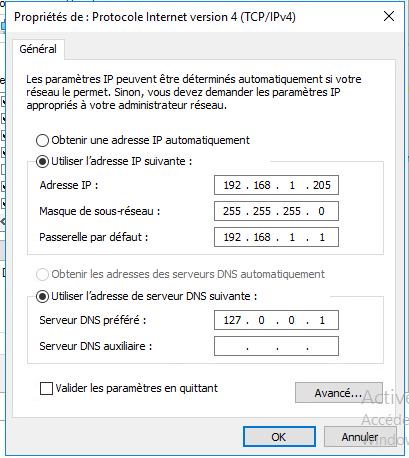

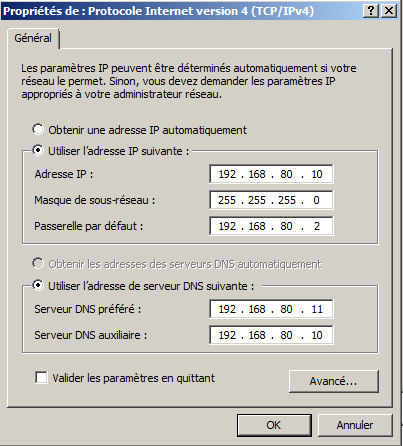

IP fixe et masque configuré.

La passerelle pour un accès aux mises à jour doit être configurée au préalable.

La DNS Cliente préféré sera défini sur l’IP de votre Serveur ou sa Boucle Locale

L’installation du service DNS est prise en charge par Active Directory (AD)

- Pré-requis Matériel Install AD ?

Mettre le dossier « Sysvol » sur la 2eme partition, car ce dossier va contenir les GPO, scripts.. et la totalité des programmes déployés à partir de votre serveur et le dossier NTDS sur une troisième partition pour le stockage de l’AD et ses journaux

1Go de disponible sur son disque dur est conseillé.

- Pré-requis Logiciel ?

Le Protocole TCP/IP doit être parfaitement opérationnel sur le système car tout AD repose sur DNS.

- Autres ?

Un second compte « Administrateur »dédié à la gestion d’AD est aussi fortement conseillé.

Exemple sources.list Debian Jessie

Les indispensables de l’Admin système sous Debian #Rappels

-- Download Les indispensables de l'Admin système sous Debian #Rappels as PDF --

Ceci n’est pas un cours mais un petit “TIPS” pour vous aider à vous remettre dans le bain..

Créer un fichier vide

touch le-nom-du-fichier

touch -t le-nom-du-fichier (-t utilise la date indiquée plutôt que la date actuelle)

Modifier la permission d’un fichier ou dossier

chmod 755 le-nom-du-dossier-ou-fichier

chmod -R 755 le-nom-du-dossier (Modifie récursivement les autorisations des dossiers et leurs contenus)

Modifier le propriétaire d’un fichier ou Dossier

chown proprietaire le-nom-du-dossier-ou-fichier

chown -R proprietaire le-nom-du-dossier (Modifie récursivement l’appartenance des répertoires et leurs contenus)

Gestion des comptes utilisateurs

- su

sudo

- adduser

- useradd

/etc/init.d/lenomduservice start , stop

Editer un fichier sous debian

Sous Unix, et en particulier sous Linux, la configuration du système et des programmes se fait très souvent en éditant des fichiers textes qui contiennent des paramètres de configuration. Ces paramètres de configuration suivent une certaine syntaxe, différente pour chaque programme, et que l’utilisateur doit connaître. Généralement, il y a une instruction de configuration par ligne de texte. Le système ou le programme va alors lire son ou ses fichier(s) de configuration et s’adapter à la configuration demandée.

Presque tous les programmes et systèmes Unix sont conçus avec une règle qui dit qu’il ne tient pas compte des lignes du fichier de configuration qui commencent par un certain caractère (souvent #). L’utilisateur peut alors mettre des lignes de commentaires dans le fichier de configuration en commençant ces lignes par le caractère particulier. Il peut aussi facilement activer ou désactiver une ligne du fichier de configuration en enlevant ou en ajoutant le caractère particulier au début de la ligne. Le fait de désactiver ainsi une ligne de configuration se dit « commenter une ligne » et le fait d’activer ainsi une ligne de configuration se dit « décommenter une ligne ». Ces expressions seront régulièrement utilisées dans la suite de cette formation.

vi /etc/nom-du-fichier-a-editer (Editeur incontournable sur un système unix/linux)

gedit /etc/nom-du-fichier-a-editer (Editeur sous Gnome)

kedit /etc/nom-du-fichier-a-editer (Editeur sous KDE)

vim /etc/nom-du-fichier-a-editer (Version améliorer de vi mais à installer)

emacs /etc/nom-du-fichier-a-editer (Pour les puristes)

Changer son ip sous Debian

gedit /etc/network/interfaces

En statique :

auto eth0

iface eth0 inet static

address 192.168.0.7

netmask 255.255.255.0

gateway 192.168.0.254

En client DHCP :

auto eth0

allow-hotplug eth0

iface eth0 inet dhcp

Redémarrer les services réseau :

/etc/init.d/networking restart

Vider le cache DNS (Client)

Il suffit simplement de relancer le deamon NSCD :

/etc/init.d/nscd restart

Si cela ne marche pas, vous devez installer le paquet « nscd »

apt-get install nscd

Changer le nom d’hôte de votre Debian

Editez le fichier /etc/hostname

gedit /etc/hostname

Redémarrer le service hostname

/etc/init.d/hostname.sh

Testez votre modification en utilisant les commandes

hostname

hostname -f

Affiche l’état de tout les processus en cours

ps -e

Affiche les informations mise à jour périodiquement sur les processus, l’utilisation de la mémoire, du CPU.

top

Plus complet regardez ceci : http://www.tontonfred.net/blog/?p=865

Déport d’affichage par SSH

SSH possède une fonction de déport d’affichage. Il faut que le serveur SSH distant ait autorisé cette fonction.

ssh -X login@serveur.exemple.org

La programmation de tâches

Exécuter un commande périodiquement

La cron est un programme (installé par défaut) qui est chargé de lancer d’autres programmes de manière périodique et automatique. Chaque utilisateur peut définir avec sa crontab les programmes qu’il veut lancer périodiquement. Il lui suffit d’éditer sa cron et de définir la commande et sa périodicité d’exécution.

Par exemple, je veux que mon ordinateur me réveille tous les matins à 7h12 en jouant un mp3. J’édite ma crontab :

% crontab -e

Je me retrouve alors dans vim avec un fichier vide. J’ajoute la ligne :

12 7 * * * music123 ~/music/fichier.mp3

J’enregistre et je quitte ; les changements sont alors automatiquement pris en compte par le système.

Explications :

- Les 5 premiers ensembles de caractères séparés par des espaces (ici, 12 7 * * *) définissent la fréquence. Dans l’ordre, on trouve :

- les minutes,

- les heures,

- le jour du mois,

- le mois,

- le jour de la semaine (sachant que Lundi vaut 1, Mardi vaut 2, etc.).

Pour exécuter une commande chaque jour à 7h12, on fixe donc le champ minute à 12, le champ heure à 7, puis on met des étoiles dans les autres champs pour dire qu’il faut que ce soit exécuté tous les jours dans le mois, tous les mois et tous les jours de la semaine.

- Enfin, on trouve la commande à exécuter : (ici, music123 ~/music/fichier.mp3).

Quand la cron lance un programme, elle envoie par mail à l’utilisateur le texte que ce programme écrirait sur la console s’il était lancé à la main ; sauf si le programme n’a rien écrit. Pour éviter de recevoir un mail tous les matins qui me dit qu’il a bien joué mon fichier mp3, je modifie l’entrée dans la cron en renvoyant la sortie texte du programme vers /dev/null :

12 7 * * * music123 ~/music/fichier.mp3 1>/dev/null 2>&1

Autre exemple : j’ai une connexion permanente à Internet et je veux aussi que fetchmail aille chercher mes mails tous les quarts d’heure. J’édite ma cron et je rajoute la ligne suivante :

*/15 * * * * fetchmail –silent

Explications :

- Les 5 premiers ensembles de caractères */15 * * * * définissent la fréquence « toutes les quinze minutes ».

- J’exécute fetchmail avec l’option –silent qui n’écrit dans sa sortie que les messages d’erreur ; comme ça, je ne recevrais un mail que quand le rappatriement des mails se passe mal.

Exécuter une commande à une date donnée

Par exemple, pour exécuter les commandes date puis df -h le 28 septembre 2008 à midi 42, tapez :

% at 12:42 28.09.2008

Vous voyez alors apparaître le prompt du programme at pour taper les commandes :

at> date

at> df -h

Une fois que vous avez fini de taper les commandes, utilisez la combinaison de touches Ctrl+d. Le résultat de la série de commandes, appelée job, vous sera envoyé par mail juste après leur exécution.

Pour voir la liste des jobs en attente, utilisez la commande atq. Pour annuler un job, tapez atrm numéro_du_job.

Surveiller les connexions réseau du serveur “Humour”

- netstat -laeptu

- netstat -taupe

- netstat -nao

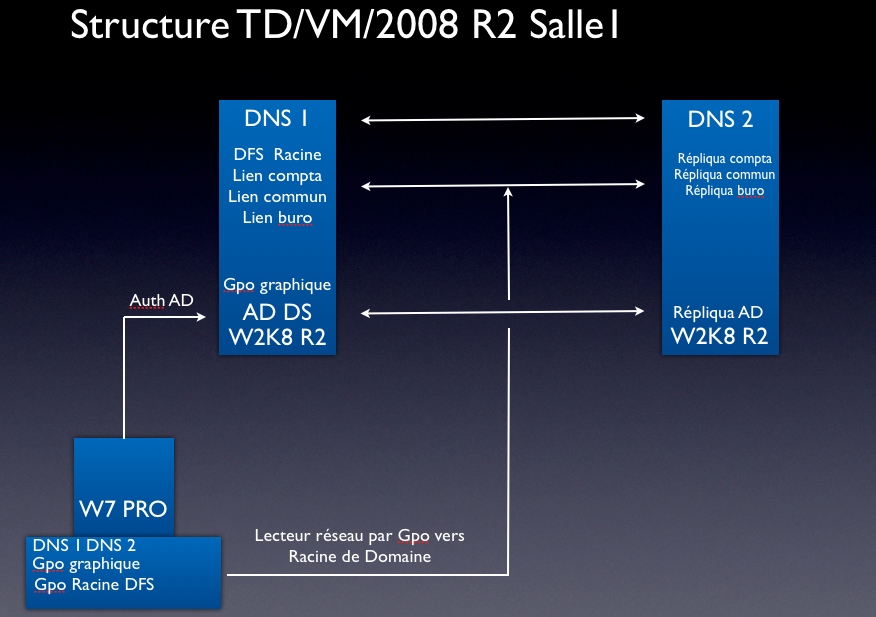

Configuration VM TD 2008 R2 #CRC15

Les grandes lignes du TD:

- On monte le premier Serveur 2008 R2

- On laisse en dhcp pour les mises à jour

- Installer les tools VM

- On règle l’heure et nom de machine

- On le place ensuite en ip fixe avec en dns les dns FAI (il fera le redirecteur auto voir avec Fred)

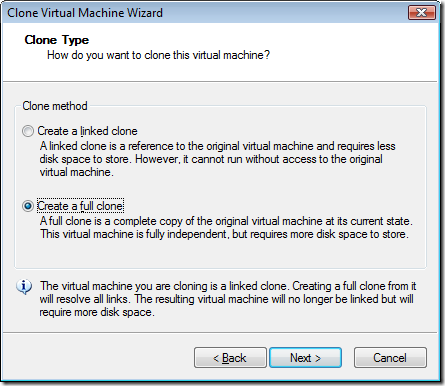

- On effectue un full clone dans VM

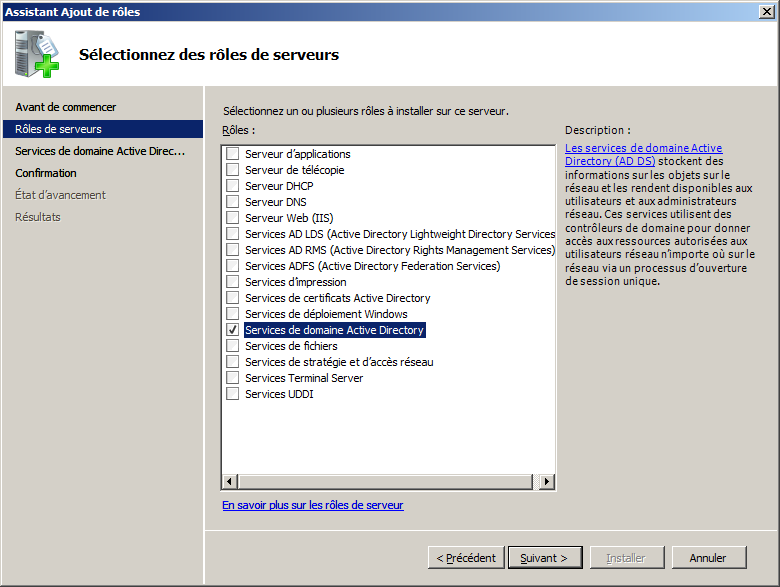

- On lance l’installation de AD DS

- On lance le Dcpromo

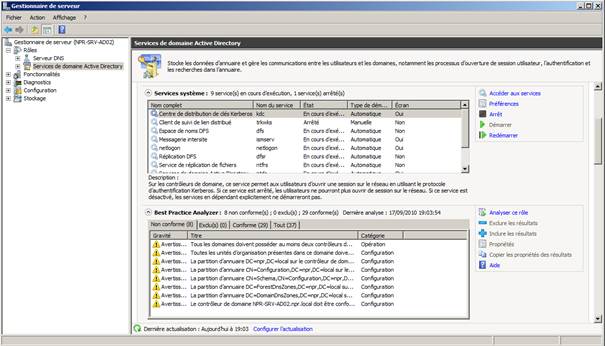

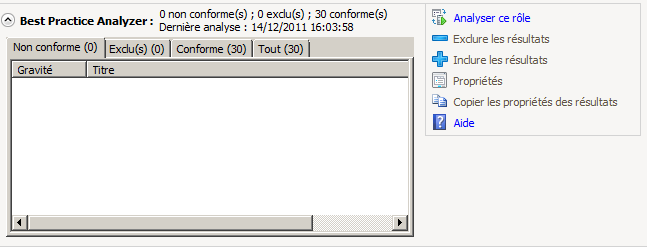

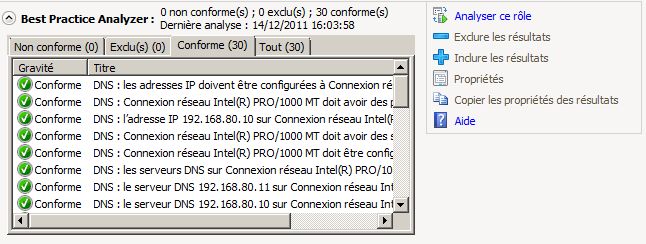

- Analyser le rôle AD

- On corrige les warnings

- Analyser le rôle DNS

- On corrige les warnings

- Mise en place de la structure active directory

- On monte le windows 7

- On effectue les mises à jour

- On le joint au domaine

- On vérifie sa présence dans Active directory

- On compare et teste les GPO testées sous 2003

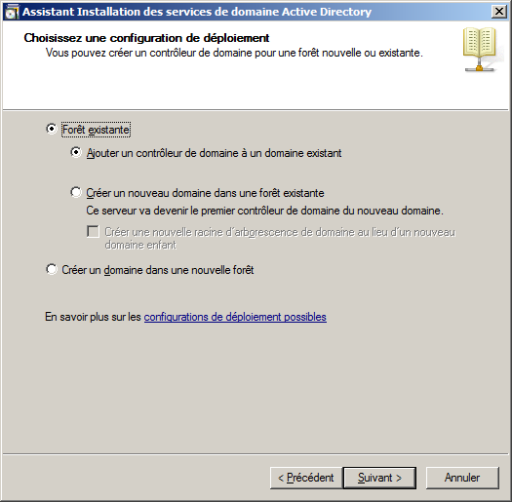

- On monte le deuxième serveur 2008 R2 avec le clone

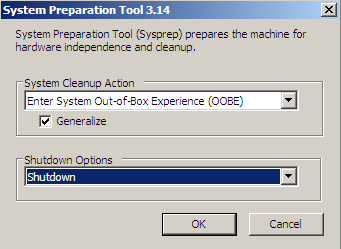

- A cause du clone, effectuer un sysprep pour générer un SID

- On règle l’heure et le nom de machine

- On fixe directement les bons paramètres IP

Exemple

- Installer les tools VM

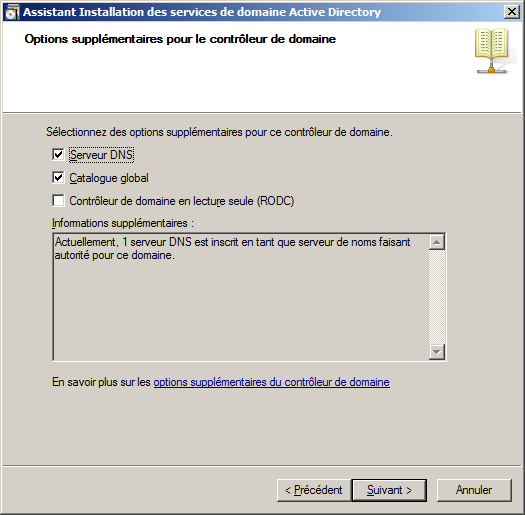

- On lance l’installation de AD DS

- Dcpromo en contrôleur supplémentaire

- On vérifie sa présence dans Active directory

- On vérifie la recopie de la structure Active directory

- Analyser le rôle AD

- On corrige les warnings

- Analyser le rôle DNS

- On corrige les warnings

- Vous êtes prêts pour le TD DFS de domaine

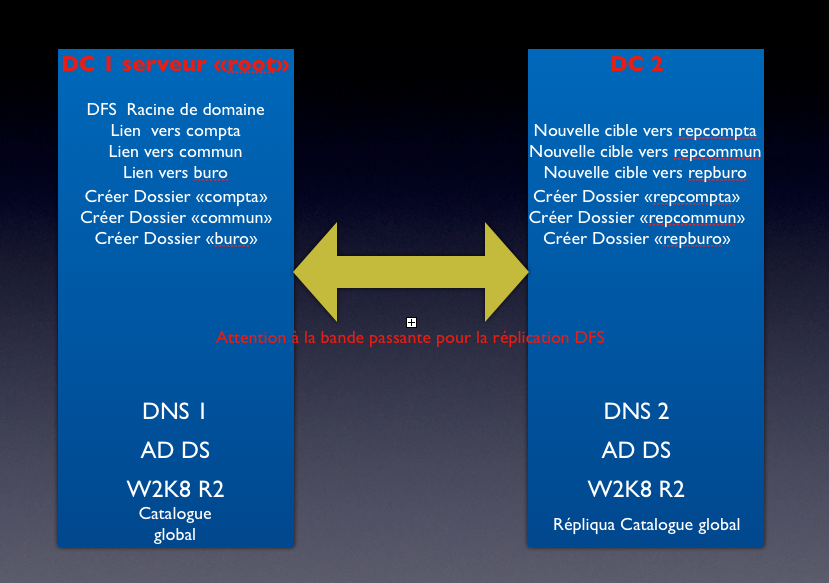

STRUCTURE POUR LE TD DFS de Domaine

- Créer les répertoires sur les 2 serveurs

- Partager les répertoires sur les 2 serveurs

- Ajouter la fonctionnalités DFS dans Serveur de fichier (1er Serveur)

- Créer une nouvelle racine sur le premier serveur

- Créer 3 liens pointant sur chaque partage du premier serveur

- Créer 3 cibles pointant sur chaque partage du second serveur

- Paramétrer la bande passante de la réplication

- Monter un lecteur réseau vers la racine via une GPO

- Publier la racine dans Active Directory

Edit du 3 Janvier Méthode DFS de domaine by Sylvain

- Créer les répertoires sur les 2 serveurs : compta, commun et buro sur serveur 1, repcompta, repcommun et repburo sur serveur 2.

- Partager les répertoires sur les 2 serveurs

- Ajouter la fonctionnalité DFS dans Serveur de fichier (1er Serveur) : Sur les Roles, faire un clic droit sur Services de fichiers puis Ajouter des services de rôle. Cocher Système de fichiers distribués. Donner un nom d’espace qui sera la nouvelle racine (par exemple : racine ou monEspace)

- Créer 3 liens pointant sur chaque partage du premier serveur àOutils d’administration, Gestion du système distrib. DFS. Bouton droit sur \\<nom du domaine>\<nom de la racine> (exple : \\mon_domaine\MonEspace) puis Nouveau dossier et lui donner un nom de lien (exple liencompta) et aller rechercher le répertoire du 1er serveur (exple compta).

- Créer 3 cibles pointant sur chaque partage du second serveur à Faire bouton droit sur le lien puis ajouter une cible de dossier. Aller chercher le réplica du dossier sur le 2nd serveur (exple repcompta). Pour l’option Membre principal, choisir Serveur principal (= serveur 1). Pour les autres options, choisir Maille pleine, bande passante complète (parce que l’on travaille en VM sinon choisir la bande passante en conséquence)

- Monter un lecteur réseau vers la racine via une GPO à il faut d’abord publier la racine dans Active Directory (pour tolérance de panne). Pour cela, on va créer un dossier partagé : dans serveur DNS / Service de domaine AD/Utilisateur et ordi/dans le domaine/sur UO-GENE/bouton droit Nouveau / dossier partagé. Donner un nom et le chemin réseau (exple \\mon_domaine.local\MonEspace). Puis dans les Fonctionnalités / Gestion de stratégie de groupe / UO-GENE, faire bouton droit et créer un objet GPO dans ce domaine et le lien. Bouton droit sur l’objet créé et Modifier. Dans la fenêtre ouverte “Editeur de gestion de stratégie”, dans config. Utilisateur / Préférences/ParamètresWindows /Mappage de lecteur. Faire bouton droit / Nouveau lecteur mappé. Dans la fenêtre, à Emplacement, on retrouve la racine créé précédemment. Choisir une lettre réseau pour ce lecteur.

Edit du 3 Janvier by Jojo: