C19

Les indispensables de l’Admin système sous Debian #Rappels

-- Download Les indispensables de l'Admin système sous Debian #Rappels as PDF --

Ceci n’est pas un cours mais un petit “TIPS” pour vous aider à vous remettre dans le bain..

Créer un fichier vide

touch le-nom-du-fichier

touch -t le-nom-du-fichier (-t utilise la date indiquée plutôt que la date actuelle)

Modifier la permission d’un fichier ou dossier

chmod 755 le-nom-du-dossier-ou-fichier

chmod -R 755 le-nom-du-dossier (Modifie récursivement les autorisations des dossiers et leurs contenus)

Modifier le propriétaire d’un fichier ou Dossier

chown proprietaire le-nom-du-dossier-ou-fichier

chown -R proprietaire le-nom-du-dossier (Modifie récursivement l’appartenance des répertoires et leurs contenus)

Gestion des comptes utilisateurs

- su

sudo

- adduser

- useradd

/etc/init.d/lenomduservice start , stop

Editer un fichier sous debian

Sous Unix, et en particulier sous Linux, la configuration du système et des programmes se fait très souvent en éditant des fichiers textes qui contiennent des paramètres de configuration. Ces paramètres de configuration suivent une certaine syntaxe, différente pour chaque programme, et que l’utilisateur doit connaître. Généralement, il y a une instruction de configuration par ligne de texte. Le système ou le programme va alors lire son ou ses fichier(s) de configuration et s’adapter à la configuration demandée.

Presque tous les programmes et systèmes Unix sont conçus avec une règle qui dit qu’il ne tient pas compte des lignes du fichier de configuration qui commencent par un certain caractère (souvent #). L’utilisateur peut alors mettre des lignes de commentaires dans le fichier de configuration en commençant ces lignes par le caractère particulier. Il peut aussi facilement activer ou désactiver une ligne du fichier de configuration en enlevant ou en ajoutant le caractère particulier au début de la ligne. Le fait de désactiver ainsi une ligne de configuration se dit « commenter une ligne » et le fait d’activer ainsi une ligne de configuration se dit « décommenter une ligne ». Ces expressions seront régulièrement utilisées dans la suite de cette formation.

vi /etc/nom-du-fichier-a-editer (Editeur incontournable sur un système unix/linux)

gedit /etc/nom-du-fichier-a-editer (Editeur sous Gnome)

kedit /etc/nom-du-fichier-a-editer (Editeur sous KDE)

vim /etc/nom-du-fichier-a-editer (Version améliorer de vi mais à installer)

emacs /etc/nom-du-fichier-a-editer (Pour les puristes)

Changer son ip sous Debian

gedit /etc/network/interfaces

En statique :

auto eth0

iface eth0 inet static

address 192.168.0.7

netmask 255.255.255.0

gateway 192.168.0.254

En client DHCP :

auto eth0

allow-hotplug eth0

iface eth0 inet dhcp

Redémarrer les services réseau :

/etc/init.d/networking restart

Vider le cache DNS (Client)

Il suffit simplement de relancer le deamon NSCD :

/etc/init.d/nscd restart

Si cela ne marche pas, vous devez installer le paquet « nscd »

apt-get install nscd

Changer le nom d’hôte de votre Debian

Editez le fichier /etc/hostname

gedit /etc/hostname

Redémarrer le service hostname

/etc/init.d/hostname.sh

Testez votre modification en utilisant les commandes

hostname

hostname -f

Affiche l’état de tout les processus en cours

ps -e

Affiche les informations mise à jour périodiquement sur les processus, l’utilisation de la mémoire, du CPU.

top

Plus complet regardez ceci : http://www.tontonfred.net/blog/?p=865

Déport d’affichage par SSH

SSH possède une fonction de déport d’affichage. Il faut que le serveur SSH distant ait autorisé cette fonction.

ssh -X login@serveur.exemple.org

La programmation de tâches

Exécuter un commande périodiquement

La cron est un programme (installé par défaut) qui est chargé de lancer d’autres programmes de manière périodique et automatique. Chaque utilisateur peut définir avec sa crontab les programmes qu’il veut lancer périodiquement. Il lui suffit d’éditer sa cron et de définir la commande et sa périodicité d’exécution.

Par exemple, je veux que mon ordinateur me réveille tous les matins à 7h12 en jouant un mp3. J’édite ma crontab :

% crontab -e

Je me retrouve alors dans vim avec un fichier vide. J’ajoute la ligne :

12 7 * * * music123 ~/music/fichier.mp3

J’enregistre et je quitte ; les changements sont alors automatiquement pris en compte par le système.

Explications :

- Les 5 premiers ensembles de caractères séparés par des espaces (ici, 12 7 * * *) définissent la fréquence. Dans l’ordre, on trouve :

- les minutes,

- les heures,

- le jour du mois,

- le mois,

- le jour de la semaine (sachant que Lundi vaut 1, Mardi vaut 2, etc.).

Pour exécuter une commande chaque jour à 7h12, on fixe donc le champ minute à 12, le champ heure à 7, puis on met des étoiles dans les autres champs pour dire qu’il faut que ce soit exécuté tous les jours dans le mois, tous les mois et tous les jours de la semaine.

- Enfin, on trouve la commande à exécuter : (ici, music123 ~/music/fichier.mp3).

Quand la cron lance un programme, elle envoie par mail à l’utilisateur le texte que ce programme écrirait sur la console s’il était lancé à la main ; sauf si le programme n’a rien écrit. Pour éviter de recevoir un mail tous les matins qui me dit qu’il a bien joué mon fichier mp3, je modifie l’entrée dans la cron en renvoyant la sortie texte du programme vers /dev/null :

12 7 * * * music123 ~/music/fichier.mp3 1>/dev/null 2>&1

Autre exemple : j’ai une connexion permanente à Internet et je veux aussi que fetchmail aille chercher mes mails tous les quarts d’heure. J’édite ma cron et je rajoute la ligne suivante :

*/15 * * * * fetchmail –silent

Explications :

- Les 5 premiers ensembles de caractères */15 * * * * définissent la fréquence « toutes les quinze minutes ».

- J’exécute fetchmail avec l’option –silent qui n’écrit dans sa sortie que les messages d’erreur ; comme ça, je ne recevrais un mail que quand le rappatriement des mails se passe mal.

Exécuter une commande à une date donnée

Par exemple, pour exécuter les commandes date puis df -h le 28 septembre 2008 à midi 42, tapez :

% at 12:42 28.09.2008

Vous voyez alors apparaître le prompt du programme at pour taper les commandes :

at> date

at> df -h

Une fois que vous avez fini de taper les commandes, utilisez la combinaison de touches Ctrl+d. Le résultat de la série de commandes, appelée job, vous sera envoyé par mail juste après leur exécution.

Pour voir la liste des jobs en attente, utilisez la commande atq. Pour annuler un job, tapez atrm numéro_du_job.

Surveiller les connexions réseau du serveur “Humour”

- netstat -laeptu

- netstat -taupe

- netstat -nao

Introduction à Samba sous Gnu/Linux #C22

-- Download Introduction à Samba sous Gnu/Linux #C22 as PDF --

Samba est un logiciel libre qui supporte le protocole CIFS (Common Internet File System), anciennement appelé SMB (Server Message Block), sous licence GNU GPL 3, il est utilisé pour partager des ressources (fichiers, imprimantes …) à travers un réseau entre des postes Microsoft Windows et un serveur de fichier sous Linux.

À partir de la version 3, on peut intégrer un serveur Samba à un domaine Microsoft Windows Server, soit en tant que contrôleur de domaine principal (PDC) ou en tant que membre d’un domaine. On peut également le joindre à un domaine Active Directory. Il fonctionne sur la plupart des systèmes Unix, comme GNU/Linux, Sun Solaris, AIX et les variantes de BSD, y compris MacOSx Server (qui a été ajouté au client Mac OS X en version 10.2). Samba fait partie intégrante de presque toutes les distributions GNU/Linux.

Voici la liste des ports TCP et UDP utilisés par les protocoles SMB et CIFS pour le partage de fichiers et d’imprimantes.

| Port | Protocole | Nom du service |

|---|---|---|

| 135 | TCP et UDP | Localisateur de services RPC |

| 137 | TCP et UDP | NetBIOS Name Service (nbname) |

| 138 | UDP | NetBIOS Datagram Service (nbdatagram) |

| 139 | TCP | NetBIOS Session Service (nbsession) |

| 445 | TCP et UDP | Services de dossiers partagés Windows |

Installation de Samba pour quelques grandes familles de distribs :

Si vous êtes sous Mandriva la famille Mandrake :

# urpmi samba samba-common samba-client

Sous Fedora et la famille Red-hat :

# yum install samba samba-common samba-client

Sous Debian, Ubuntu, linuxmint… :

# apt-get install samba samba-common smbclient smbfs samba-doc

Sous Slackware :

Samba est déjà présent sur le CD-ROM, l’installez en faisant :

# installpkg /chemin_du_fichier/samba-xxx.tgz

- ATTENTION AUX DIFFERENCES EN FONCTION DES DISTRIBUTIONS

- ATTENTION AUX DIFFERENTES VERSIONS DE SAMBA

Une fois SAMBA installé il faut se rendre à l’endroit ou se trouve le fichier de configuration.

Dans /etc ,dans /etc/samba en fonction de la distribution.

Le fichier de configuration principale est: smb.conf

Il suffit ensuite d’utiliser un éditeur de fichier pour éditer, modifier, compléter celui-ci.

ex: vi /etc/samba/smb.conf

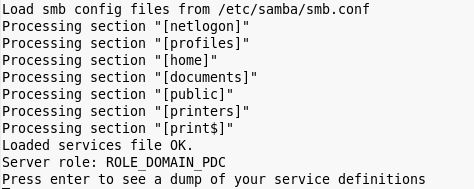

La commande « testparm », sert à vérifier que le fichier de configuration de samba ne comporte pas d’erreurs. Elle sert également à connaitre le rôle de son serveur de fichier Samba. Vous pouvez lancer cette commande de n’importe ou.

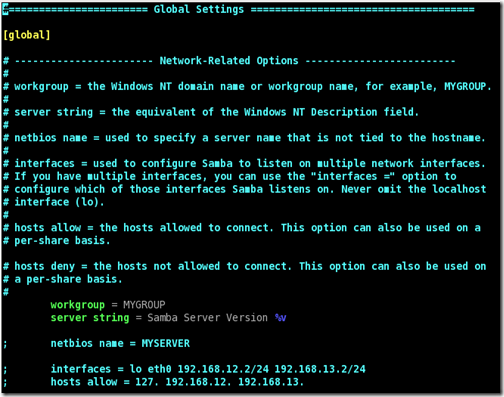

La section [global] contient les options communes à tous les répertoires partagés.

Voici quelques options utilisables :

- workgroup

- Le nom du groupe de travail.

- server string

- La description du serveur, qui apparaitra à coté de son nom dans l’explorateur Windows. Si la description contient la variable %h, il sera remplacé par le nom d’hôte de la machine.

- encrypt passwords Attention aux soucis en fonction des versions

- Détermine si les mots de passe doivent être cryptés avant d’être transmis. C’est fortement recommandé et tous les systèmes Windows à partir de 98 et NT4 SP3 utilisent cette fonctionnalité par défaut.

- log file

- Le nom du fichier qui contiendra le journal des activités du serveur. On peut avoir un journal par machine client en utilisant %m dans le nom du fichier. Le %m sera remplacé par le nom de la machine client.

- max log size

- Taille maximale du fichier journal, en Ko.

- Ensuite on retrouve les partages sous cette forme:[<nom du partage>]

Les paramètres principaux sont les suivantes :

- comment

- La description du répertoire partagé.

- path

- Le chemin du répertoire partagé. C’est le contenu du répertoire indiqué qui sera partagé.

- read only

- Détermine si les clients pourront écrire ou non dans le répertoire partagé.

- public

- Autoriser ou non les connexions sans mot de passe.

- valid users

- Liste des seuls utilisateurs autorisés à se connecter séparés par des espaces. Si on veut autoriser tous les utilisateurs il ne faut pas mettre cette option.

- browseable

- Détermine si le partage apparaitra dans la liste des partages du serveur.

De nombreuses autres options sont disponibles. Elles sont détaillées dans la page de man de smb.conf

EXEMPLE

[global] workgroup = CRC12 server string = Serveur Samba sur %h encrypt passwords = true log file = /var/log/samba/log.%m max log size = 1000 socket options = TCP_NODELAY

[cdrom] comment = Samba server's CD-ROM read only = yes locking = no path = /cdrom guest ok = yes

[partage] path = /media/d/partage available = yes browsable = yes public = yes writable = yes

[tontonfred] comment = Site web path = /var/www/tontonfred.net read only = no

Si vous décidez de rendre privé un partage :(Commande pour créer un user Samba)

smbpasswd -a <nom de l’utilisateur>

Pour accéder aux partage sous Windows, il suffit d’ouvrir le voisinage réseaux d’une station Windows et de vérifier si la machine y est.

Attention dans Authentification :

security = share =========>Accès sans mot de passe

security = user ==========>Accès avec demande de mot de passe

Cas particulier: accéder à un dossier partagé par Windows 7 (Source Ubuntu-fr)

Il est possible que vous ayez de la difficulté à accéder à des dossiers partagés par un ordinateur fonctionnant avec Windows 7, même en saisissant correctement vos informations d’identification du poste distant. Ceci est dû apparemment à une incompatibilité entre les modes departage de Windows 7 et ceux des précédentes versions de Windows (sur lesquels se base Samba). Pour corriger la situation, vous devez modifier certains paramètres concernant la gestion des partages par Windows 7.

-

Dans votre ordinateur fonctionnant sous Windows 7, ouvrez une session à l’aide d’un compte d’administrateur;

-

Ouvrez l’éditeur de base de registre. Appuyez sur le bouton Démarrer, puis dans le champ Rechercher les programmes ou fichiers, inscrivez regedit et appuyez sur la touche [Entrée] de votre clavier;

-

Développez l’arborescence jusqu’à la clé de registre

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\puis:-

Modifiez la valeur de la clé

everyoneincludesanonymousde 0 vers 1; -

Modifiez la valeur de la clé

NoLmHashde 1 vers 0;

-

-

Développez l’arborescence jusqu’à la clé de registre

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\LanmanServer\Parameters, puis:-

Modifiez la valeur de la clé

restrictnullsessaccessde 1 vers 0;

-

-

Redémarrez votre ordinateur.

Pour se connecter en ligne de commande à un partage à partir de Linux, on peut utiliser la commande:

smbclient //<nom du serveur>/<nom du partage> -U <utilisateur>

Il est également possible de monter un partage Samba avec

smbmount //<nom du serveur>/<nom du partage> <répertoire local>

Différentes options sont disponibles. On peut les consulter dans man smbclient et man smbmount.

Par exemple, pour monter un répertoire “public” il faut préciser qu’il faut se connecter en guest :

smbmount //serveur/partage /point_de_montage -o guest

Même chose à partir d’un Windows Client

net use z: \\10.0.0.10\monrepertoire monpassword /user:toto /persistent:no

Le fonctionnement de Samba repose principalement sur trois services (daemons): smbd , nmbd et winbindd.

-

smbd

Ce service est celui qui permet le partage des fichiers et des imprimantes. Son paramètrage se fait par l’intermédiaire du fichier deconfiguration /etc/samba/smb.conf.smbdvérifie toutes les trois minutes ce fichier pour prendre en compte les modifications ; pour une application immédiate des changements, relancez ce service -

nmbd

Ce service sert à l’envoi et la découverte des noms NetBIOS (nom des machines) dans le réseau local. Il est également utilisé pour la résolution de noms et la fonction WINS, lorsque votre serveur Samba est le serveur d’un réseau NetBIOS. Ses paramètres sont aussi renseignés dans le fichier de configuration /etc/samba/smb.conf. -

winbindd

Ce service n’est utilisé que lorsqu’un serveur Samba intègre un domaine NT ou pour gérer les relations d’approbation entre le serveur Samba et un domaine Windows / Active Directory.

Quand vous effectuez une modification dans le fichier smb.conf, il faut redémarrer le service Samba en relation avec la modification.

/etc/init.d/samba restart

service samba restart

/etc/init.d/smbd restart

Pour optimiser le fonctionnement de Samba on peut utiliser des variables d’environnement:

| Variables du client | |

| %a | Architecture du client Exemple: Win95, WfWg, WinNT, Samba … |

| %I | Adresse IP du client |

| %m | Nom NetBios du client |

| %M | Nom DNS du client |

| Variables utilisateur | |

| %g | Groupe primaire de l’utilisateur %u |

| %H | Répertoire home de l’utilisateur %u |

| %u | Nom de l’utilisateur Unix courant |

| Variables de partage | |

| %P | Racine du partage actuel |

| %S | Nom du partage actuel |

| Variables du serveur | |

| %h | Nom DNS du serveur Samba |

| %L | Nom NetBios du serveur Samba |

| %v | Version de Samba |

| Variables diverses | |

| %T | La date et l’heure courantes |

Pour configurer Samba il existe des interfaces graphique, soit propre à la distribution soit des outils tiers que l’on rajoute.Comme Webmin et Swat

Samba Contrôleur de Domaine

Modifier les paramètres important du smb.conf :

[global] # Nom du groupe de travail ou du domaine workgroup = tontonfred.net # Nom qui apparait lors du parcours reseau (%h = hostname) server string = %h # Configuration des logs du serveur log file = /var/log/samba/%m.log # Taille maximal des logs (en kb) max log size = 1000 # Mode d'authentification # - share = ok pour tous # - user = oblige d'avoir un compte sur le serveur samba # - domain = pour joindre un domaine security = user # Activation du cryptage des mots de passe encrypt passwords = yes #Emplacement du fichier des utilisateurs samba smb passwd file = /etc/samba/smbpasswd # L'option ci-dessous definit Samba comme le Controleur de domaine principal (maitre). domain master = true # Le niveau d'OS indique l'importance de ce serveur en tant que candidat au role de controleur principal lorsqu'une élection est provoquée os level = 255 # Permettre d'utiliser les profils errants sur le serveur samba domain logons = Yes # Gestion de l'authentification sur le domaine wins support = no

Redémarrer le service Samba et tester le rôle avec testparm pour avoir :

Le plus important est ROLE_DOMAIN_PDC

Pour joindre un client Xp ou Seven, il faut tout d’abord avoir créer un compte samba à l’utilisateur root, soit: smbpasswd -a root

ensuite il faut créer des comptes machines pour les pc sous Seven/xp, cad :

adduser –force-badname nomduclientwindows$

smbpasswd -a -m nomduclientwindows (sans le $)

Ensuite il faut joindre le domaine avec le client Windows avec l’utilisateur root comme vous avez l’habitude de le faire avec un Domaine Windows.

N’oubliez pas de modifier le registre de Seven

Si problème avec Xp modifier le registre comme ceci :

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Netlogon\parameters

“RequireSignOrSeal”=dword:00000000

Pour les visiteurs lisant ce billet, attention on ne gére pas dans cette exemple les partages administratifs de Windows pour les profils itinérants .Ils seront vus ici dans un autre billet ultérieurement.

Sources:

- http://fr.wikibooks.org/wiki/Administration_r%C3%A9seau_sous_Linux/

- http://www.samba.org/

- http://doc.ubuntu-fr.org/samba

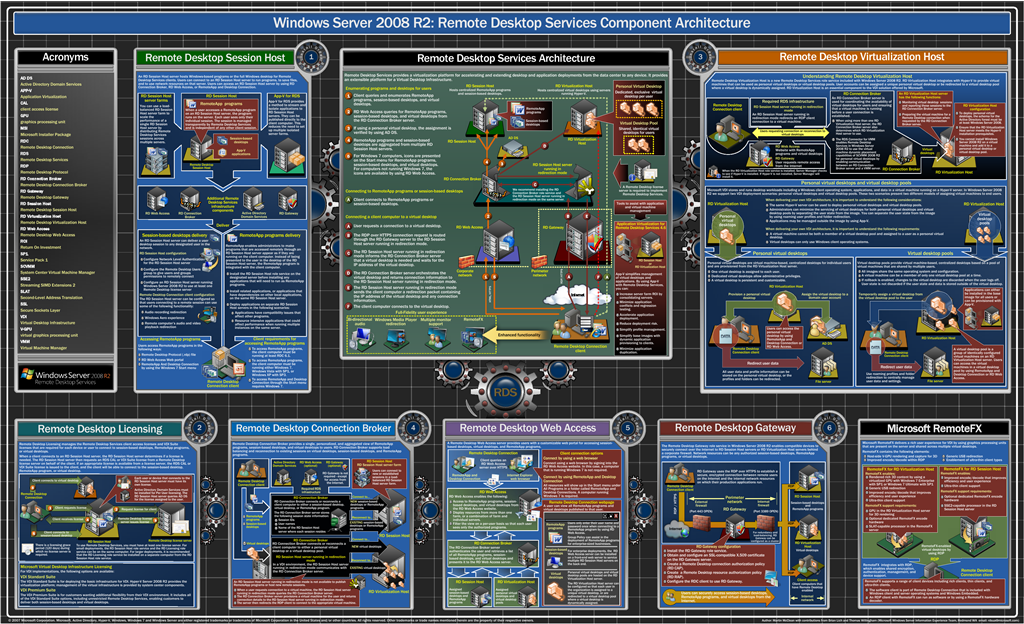

Dimensionner un serveur Terminal Server 2008 (RDS) #CRC14

Il revient souvent les mêmes questions au sujet du dimensionnement d’un Serveur RDS 2008 R2.

- Combien de sessions par serveur ?

- Même question en fonction de la version de RDP ?

- Même question dans un environnement Hyper-V ?

- Combien de RAM par sessions ?

- Combien de RAM en fonction du mode d’affichage ?

On peut ainsi se poser de nombreuses questions…

Il existe une documentation officielle : http://www.microsoft.com/download/en/details.aspx?displaylang=en&id=23236

et également : http://www.microsoft.com/download/en/details.aspx?displaylang=en&id=17190

Pour le maquettage il existe également des outils de monter en charge pour similer une utilisation intensive des serveurs RDS : http://www.microsoft.com/download/en/details.aspx?displaylang=en&id=2218

Fonctionnalité Rôle RDS #Connection Broker #RARE #CPI

Après le petit billet sur RemoteApp une autre fonctionnalité dans le rôle RDS :

Connection Broker

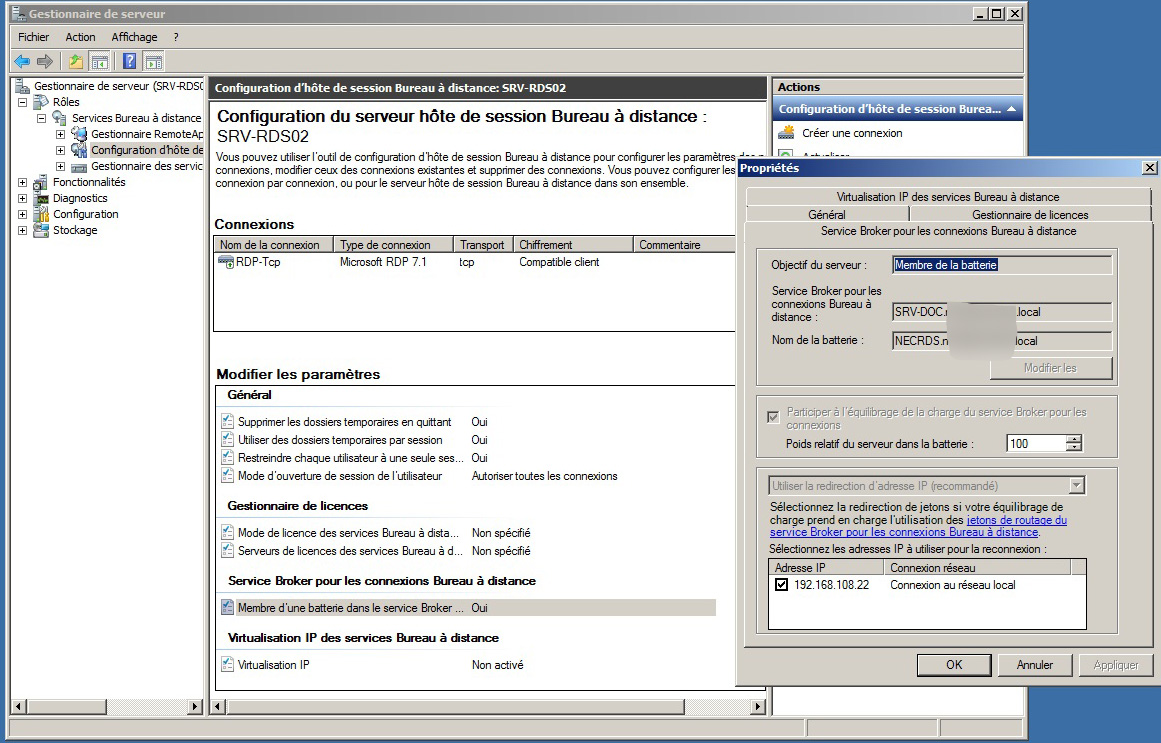

Sous 2003 on parlait de Session Directory, sous 2008 de TS Session Broker avec 2008 R2, on parle désormais de Conection Broker.

Le but de Connection Broker est de répartir la charge au sein d’une ferme TSE en redirigeant au besoin les nouvelles connexions vers le serveur le moins chargés.

On distingue 2 parties pour le fonctionnement de Connexion Broker:

- La partie équilibrage de charge avec (NLB, le tourniquet DNS, où des produits tiers)

- L’orientation de la session utilisateur en fonction de la charge des serveurs où si c’est une session déconnectée

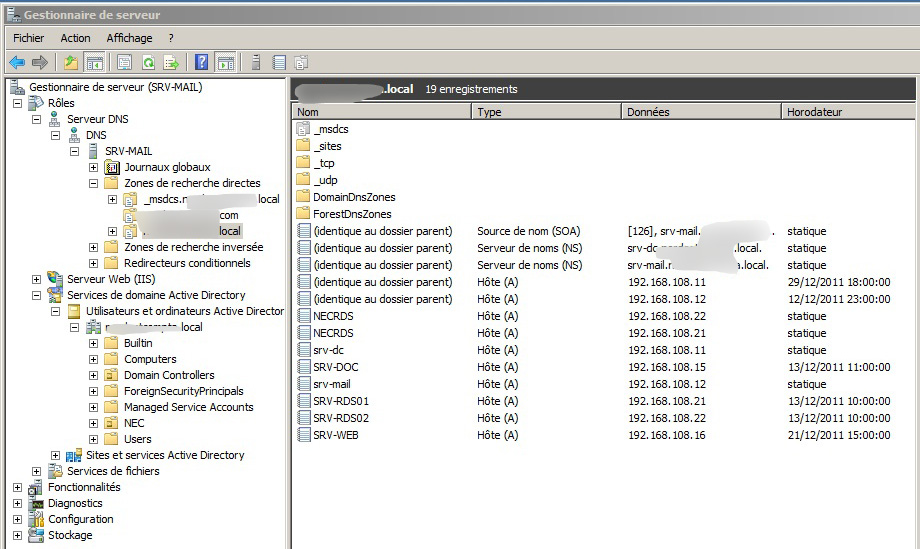

Regardons par exemple le paramétrage du Tourniquet DNS avec 2 serveurs RDS,2 serveurs Active Directory et un serveur de doc qui héberge la fonctionnalité de rôle Connection broker

La partie GPO :

Les propriétés de RDS:

http://technet.microsoft.com/fr-fr/library/cc753630.aspx

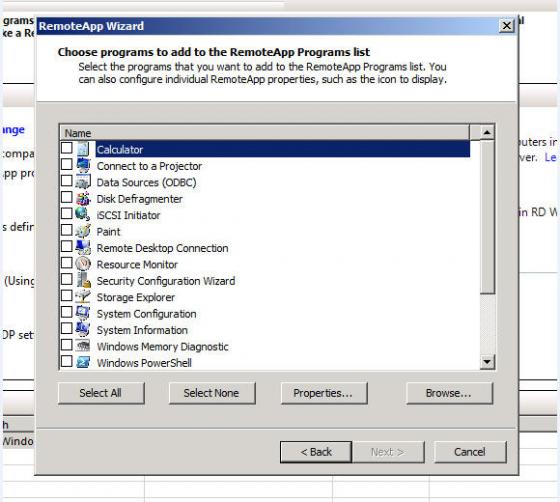

Fonctionnalité RDS #RemoteApp #RARE

RemoteApp

Remoteapp est une fonctionnalité dans le rôle RDS qui permet d’exécuter des application depuis le menu démarrer des poste de travail utilisateur. Elle apparait alors comme une véritable application.

Pour donner l’accès aux applications plusieurs méthodes sont disponible:

- Lien dans une page web

- Fichier .rdp

- Icône dans le menu démarrer via un .msi

- Association d’un fichier de travail dont l’extension a été associé à une application via .msi également

Rôle RDS (Terminal Server) #Protocole RDP #Côté Client

Rappels

Lors de la première demi-journée nous avons introduit le rôle RDS sur les serveurs utilisés pour le maquettage.

Le protocole utilisé est :RDP (Remote Desktop protocol)

Par défaut les serveurs écoutent sur le port TCP 3389,La quasi totalité des Versions de Windows implémentent celui-ci et nous le retrouvons dans des versions un peu plus en retrait sous Linux, Macosx, Android …

La première version était la 4.0 (NT 4.0 basée sur le protocole T.128)

La version actuelle est la 7.X

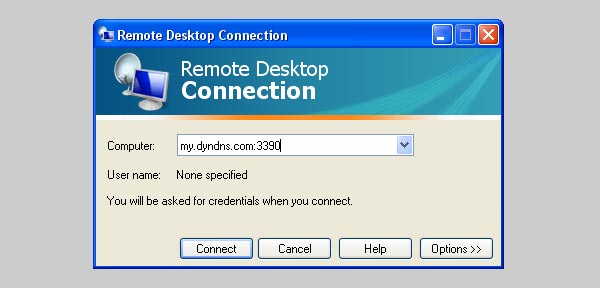

Il est bien sur tout a fait possible de modifier le port d’écoute TCP pour accroitre la sécurité ou optimiser les accès NAT venant de l’extérieur .

- Lancer REGEDIT

- Chercher la ruche : HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control \TerminalServer\WinStations\RDP-Tcp\PortNumber

- Passez en décimal et remplacer la valeur ex:3390

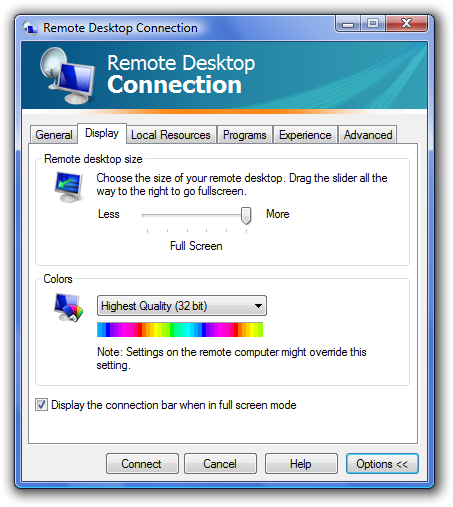

Sur le poste client procédez comme ceci:

Fonctionnalités de RDP:

- Support des couleurs 24-bits, équivalent à 16,7 millions de couleurs. (couleurs 8, 15 et 16 bits également supportées.)

- Chiffrement 128 bits (sécurité par défaut; des versions plus anciennes peuvent utiliser un chiffrement moins fort.)

- Support du son : les utilisateurs peuvent écouter sur l’ordinateur local le son produit par un programme exécuté sur l’ordinateur distant.

- Mappage des fichiers de l’ordinateur local sur l’ordinateur distant par le biais de la session RDP.

- Mappage d’une imprimante locale sur l’ordinateur distant, pour imprimer sur l’imprimante locale des documents ouverts sur l’ordinateur distant.

- Mappage des ports série et parallèle de l’ordinateur local sur l’ordinateur distant.

Le principal concurrent de RDP est le protocole ICA est un produit de la société Citrix systems.

Globalement le protocole RDP améliore le coût TCO (Total cost of ownership) de votre système d’informations.Mais comme un logiciel n’est pas réellement possédé (c’est plutôt son autorisation sous licence), il convient de parler de coût total d’utilisation plutôt que de coût total de possession.

RDS 2008R2 #POSTER pour vos toilettes

Au fil de ma préparation un poster et un pdf bien sympa pour faire le tour des fonctionnalités RDS de 2008 R2

Pour avoir le poster et le pdf en original chez Microsoft c’est par ici

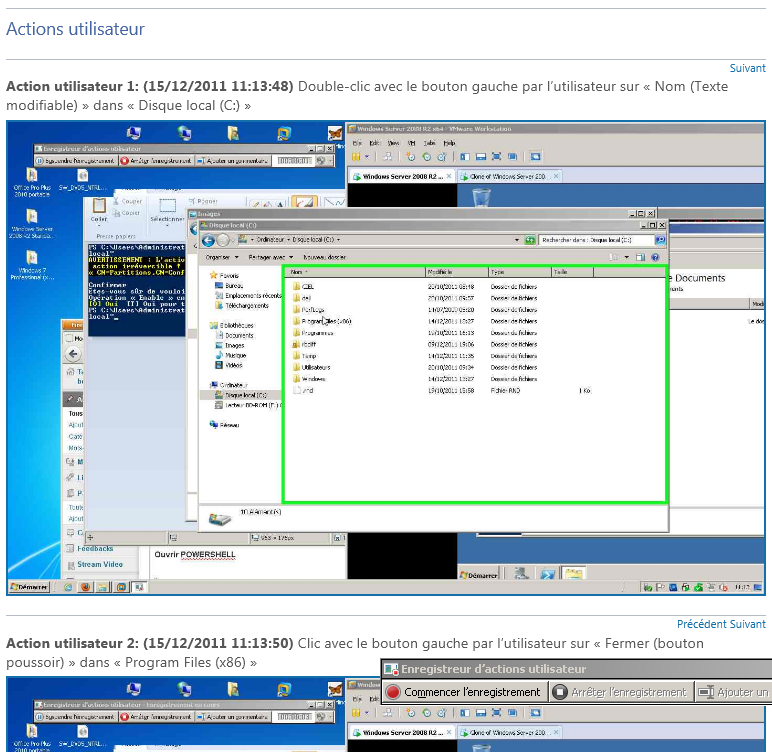

Fabriquer une procédure dans Windows 7, 8, 2008, 2012

Un outil intégré à Windows 7 et souvent méconnu.

![]()

C’est un outil qui permet de fabriquer une procédure en quelques clics sous forme de fichier Html avec toutes les captures et les commentaires associés aux actions.

Pour retrouver l’outil tapez “enregistrer” dans la zone de recherche du menu démarrer

Sinon l’exécutable c’est psr.exe

Sources: Nicolas Gerard

Sources: Nicolas Gerard

Rôle WSUS 2008 R2 #CRC11

Wsus est un service permettant de distribuer les mises à jour de Windows et d’autres applications Microsoft différentes machines Windows. WSUS est un serveur de mises à jour local qui se synchronise avec le service Microsoft Update ,Il permet de contrôler la diffusion des mises à jour dans un parc informatique.

Par défaut chaque machine Windows faisant ses mises à jour, va les chercher sur le site officiel, ce qui demande beaucoup de bande passante sur un parc avec de nombreuses machines. Dans un domaine ou pas vous allez pouvoir mettre en place une stratégie permettant au postes du parc de venir chercher les mises à jour en local sur celui-ci avec un contrôle ou pas de l’administrateur.

La diffusion de ces mises à jour concerne non seulement les mises à jour de sécurité Windows mais aussi tout logiciel capable de faire ses mises à jour sur Microsoft Update.

Pour commencer une petite vidéo pour l’installation de Wsus

Ensuite il faut être patient et effectuer les mises à jour

Le billet sera complété à votre retour.

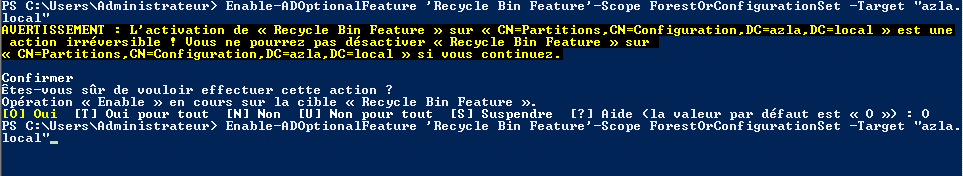

Activer Corbeille Active Directory #TIPS #C18 #CRC11

Ouvrir POWERSHELL

Tapez:

Import-module ActiveDirectory

Enable-ADOptionalFeature ‘Recycle Bin Feature’ -Scope ForestOrConfigurationSet -Target “domain.local”

VERIFICATION

Get-ADOptionalFeature -filter *

Si “EnableScopes” possède une valeur la corbeille est active …

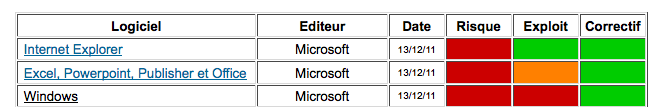

Alertes Failles Windows, IE, Office 13/12/2011

Pour les Fans !!!

Au programme ce week-end …

Il pleut, mon épouse travaille les enfants sont sages alors j’en profite …

Au programme ce week-end:

Une installation de ESXI pour éventuellement fabriquer une bonne machine de TP/TD

Sur le papier il est plus alléchant au niveau des performances par rapport aux autres outils gratuits. De plus il propose d’origine une partie snmp de base qui me permettra sans doute de pouvoir faire des choses intéressantes avec mes projets pro “Nagios” en cours. Il est “intégrable” à un domaine Active Directory. La liste du matériel compatible évolue. Côté inconvénient je pense qu’il est plus difficile à prendre en main et à installer par rapport aux autres outils gratuits.

Bon ben pour l’instant je n’ai pas la bonne machine ..il va falloir creuser la question dans les serveurs récupérés au boulot……sniffff

Bon ben pour l’instant je n’ai pas la bonne machine ..il va falloir creuser la question dans les serveurs récupérés au boulot……sniffff

La suite des tests sous opensuse 12.1 (test intégration dans un domaine active directory pour des Tds)

Pourquoi j’ai choisi cette distribution:

- Gnome 3.2 est vraiment sympa les distributions l’intégrant d’origine sont rares.

- Yast est un outil formidable pour les td’s,des installations propres …

- La partie Samba est très propre et très en avance pour l’intégration dans un domaine AD.

- Elle fait un parfait poste de travail fonctionnel pour un utilisateur lambda.

Test de DEFT 6.1.1

Ca fait longtemps que j’ai envi de tester cette distribution. J’ai souvent chercher longuement des outils pour la récupération de données et suis souvent retombé grâce à un bon référencement naturel sur le blog de “Zythom”. Sur ses conseils j’utilisai “Helix” mais elle est devenu payante.. Au niveau pro j’utilise “testdisk” et “Photorec” mais avec cette méthode on ne fait pas une copie bit à bit du disque et si on recommence les récupérations on “stresse” à chaque fois le disque, si celui-ci est déjà “mal en point” c’est un peu délicat. Voila pourquoi je m’intéresse à DEFT…

Un informaticien et “Expert Judiciaire”

Avec l’autorisation de Zythom (Extraits de son blog)

“Vous avez toujours rêvé de mettre vos talents au service de la Justice?

Vous vous sentez capable de procéder à l’analyse d’un disque dur, d’une clef USB ou d’un cédérom tout abimé?

Vous n’avez pas peur d’organiser une réunion et de l’animer avec sérénité?

Vous n’avez pas été l’auteur de faits contraires à l’honneur, à la probité et aux bonnes mœurs?

Les mots Warrant, Verus dominus, Usucapion, Urssaf, Quérable, Léonin, Forclusion, Exécution provisoire, Contradictoire ne vous font pas peur et vous vous sentez capable d’apprendre leur définition par coeur?

Vous êtes prêt à accepter un refus poli de votre dossier malgré sa grande qualité?

Vous savez chiffrer les dommages financiers causés par une informatisation partiellement ratée à cause d’un bug non reproductible?

Vous savez trouver un texte du Journal Officiel sans connaître sa date de parution?

Si vous avez répondu “Oui” à toutes ces questions, vous pouvez postuler pour devenir expert judiciaire (mais cela ne suffira pas!).”

Comment devenir expert judiciaire en 2010:

Zythom dans un mail m’a bien précisé qu’expert judiciaire, ce n’est pas un métier, mais une activité annexe. Tous les experts judiciaires doivent être des professionnels de leur domaine d’activité.

Merci à Zythom pour cette contribution

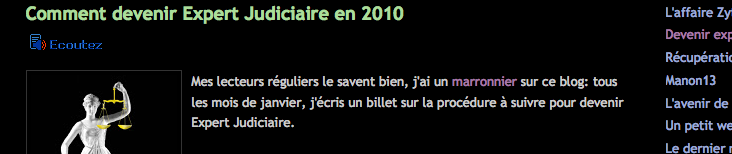

“chrooter” pour réparer votre linux #crc11 #seb

Un chroot pour réparer votre Unix/linux

Exemple le plus classique:

Après différentes manipulations sur grub votre système ne démarre plus.

Il suffit pour cela d’un live CD linux ou d’une clé bootable.

Commencez déjà par identifier le disque ou votre linux est installé avec par exemple la commande “fdisk” ou plus simplement “gparted” qui est l’outil de partitionnement de Gnome.

Disons que par exemple la partition à réparer est sda2

Disons que par exemple la partition à réparer est sda2

on commence par monter le sda2 :

$ sudo mount /dev/sda2 /mnt

Il faut aussi également monter le système de fichiers /dev:

$ sudo mount --bind /dev /mnt/dev/

On utilise ensuite le fameux chroot

$ sudo chroot /mnt

On effectue ensuite les manipulations nécessaires pour réparer son grub cela peut être une simple édition de son fichier cfg ou encore une mise à jour ou tout autres manipulations. Prenons l’exemple de la commandes update-grub qui permet de générer le fichier menu.lst pour le boot. (notez que le sudo n’est plus nécessaire)

$ update-grub

Une fois le système réparé, on sort du chroot et on démonte les systèmes de fichiers:

# exit $ sudo umount /mnt/dev $ sudo umount /mnt

Et voilà !! il vous suffit de rebooter votre bousin …. Attention si votre /boot ou votre /home sont montés dans des partitions différentes, il ya des manipulations supplémentaires..

Ambiance …”Test Cisco” …;)

Il fallait avoir la moyenne !!!! 😉

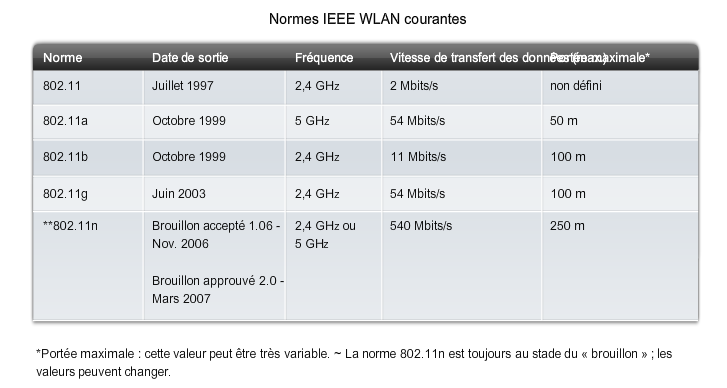

Slides à revoir CRC11 IEEE 802.11

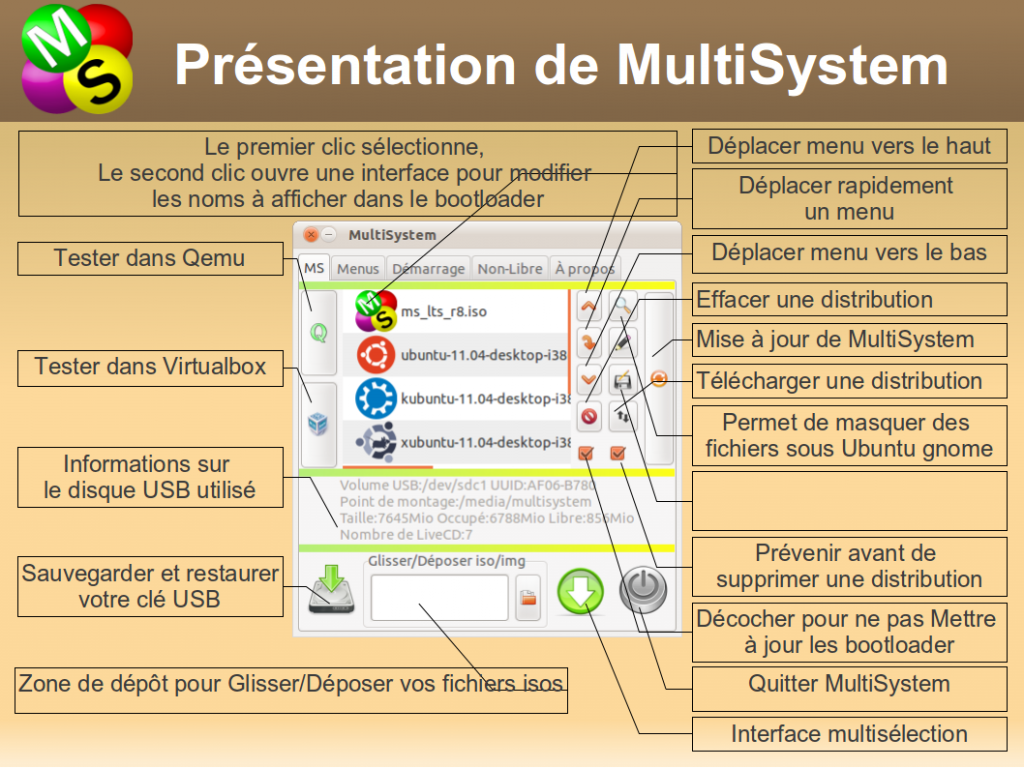

Une clé USB multisystem (pratique pour les TDs)

Pour apporter de l’eau à mon moulin..

Attention phishing ORANGE ..

Reçu par une de mes clients ce matin :(avec les logos orange et les fautes)

Cher(e) Membre,

En raison de la congestion de touts les utilisateurs de compte émail et l’enlèvement de touts les comptes inutilisés ORANGE, WANADOO le service des comptes émail serait obligé de fermer votre compte, vous devrez donc confirmer votre e-mail en remplissant vos informations de connexion ci-dessous pour confirmer que vous utilisez toujours votre compte émail.

CONFIRMATION DE VOTRE IDENTITÉ. VÉRIFICATION DE VOTRE COMPTE ÉMAIL

Nom : …………………………………………………………………….

Prénom (s) :…………………………………………………………….

Date de naissance :……………………………………………………

Adresse Émail :………………………………………………………….

Mot de Passe : …………………………………………………………….

INFORMATION

Genre :……………………………………………………………………….

Pays / Territoire :…………………………………………………………..

Occupation :………………………………………………………………….

Ces informations seront utilisées pour vous fournir un accès personnalisé.

Au cas où le formulaire n’est pas totalement rempli vous verrez votre compte suspendu en permanence dans les 48 heures pour des raisons de sécurité.

Merci pour votre compréhension

Assistance Internet

Adresse d’envoi : service.confirmation802@orange.fr

Signalé chez secuser et orange …

Rappel en aucun cas on ne doit vous demander votre password

Une base de données qui centralise les exploits, vulnérabilités

Install Active Directory By CRC9

Un exemple d’install simple

Nouveau Domaine

Nouvelle Arborescence

Nouvelle Forêt

[stream provider=video base=x:/www.tontonfred.net flv=AD.flv embed=true share=false width=640 height=360 dock=true controlbar=over bandwidth=med autostart=false /]

Conférence Sécurité Informatique Hôtel de Ville de Reims du 15 novembre

Pour ceux qui n’ont pas assister à la conf …

Guillaume VASSAULT-HOULIERE – chef de projet Sysdream présentera des exemples de vols de données sur un cas blanchi : démarche des hackers, audit et évaluation des préjudices.

Romain BRUNELOT – Responsable Réseaux et Télécoms à l’eXia d’Arras présentera des techniques de protection sur des cas concrets.

Jean-Christophe DUGALLEIX – Ingénieur CESI, expert de justice à Pau parlera des vols de données en entreprises : Comment agir sur les plans techniques et juridiques pour qualifier vol de données.

Si il ya des gens qui veulent la conf en intégralité laissez moi un commentaire je vous donnerais en retour un lien pour les downloads..

Supervision réseau en SaaS avec un Nagios “préoptimisé”

Nous expérimentons actuellement chez certains de nos clients des boitiers qui permettent la remonté d’infos autour de “SNMP, WMI, TCP/IP ..” en mode Saas.

C’est bien-sûr une structure NAGIOS à la base, En gros un nagios presque “clefs en main” avec des fonctionnalités supplémentaires

- simple d’utilisation et de configuration

- sans agent (SNMP, WMI, TCP/IP) pour les réseaux complexes

- avec agent pour les serveurs Windows délocalisés

- accessible en mode Saas ou hébergée sur site client

- autonome (matériel dédié)

- Météo des services

- Rapports automatisés

- Exploitation Technique

- Inventaire

- Configuration en volume

- Modèles d’équipements prédéfinis

(+) Idéal pour la supervision de systèmes d’information complets

(+) Intégrité des serveurs conservée

(+) Possibilité d’activation des pré-requis par GPO

(+) Peu consommateur de ressources (CPU, RAM)

(+) Protocoles standard: SNMP, WMI, TCP/IP

(+) Idéal pour des serveurs Windows isolés

(+) Récupère facilement des données très précises

(+) Gestion des versions / mise à jour gérées

(+) Optimisation de ressources (CPU, RAM, …) optimisée

(+) Désinstallation aisée

Pour des infos supplémentaires ou un test de 15 jours gratuit n’hésitez pas à me contacter.

TD 2 Suite Commandes Avancées Utilisateur Unix

– Chercher dans /usr les fichiers dont la taille dépasse 1Mo (2000 blocs de 500Ko) et dont les droits sont fixés à 755 (-rwxr-xr-x).

Réponse :

– Combien il y a de fichiers à partir de / ayant les droits fixés à 666 (Vous appartenant).

Réponse :

– Cherchez à partir de / les fichiers dont le nom se termine par .c, redirigez les erreurs vers le fichier poubelle /dev/null

Idem Commençant par X ou x.

Réponses :