Virus POLICE GENDARMERIE le retour

Edit du 20/02/2012

Il ya toujours 3 formes du virus en activité.

Les 2 premières permettent un démarrage en mode sans echec si c’est votre cas vous démarrez en mode sans echec avec prise en charge réseau vous téléchargez :

Malware bytes et vous le mettez à jour ,vous lancer un scan et vous nettoyez la machine.

Ensuite Mise à jour de la machine Java … et un antivirus à jour et vous êtes tranquille.

Si vous avez la troisième forme la plus courante ce jour:

Démarrer votre machine avec un live CD..

Par exemble Hiren’s boot CD

Et dans l’explorateur du MINIXP de Hiren’sBOOTCD vous renommez explorer.exe en explorerold.exe

Ensuite vous renommez twexx32.dll en explorer.exe et normalement le tour est joué..

Ensuite vous reprenez l’étape de désinfection…

Attention toutefois à la version de explorer qui pourrait rendre la machine instable ..en général chaque Service Pack de windows a une version différente de explorer.exe.

Edit du 13/02/2012 le virus toujours en activité …

Edit du 29/01/2012 le virus se propage toujours

J’invite les personnes encore touchées par le ce Virus à visiter le site :

http://www.malekal.com/2012/01/10/virus-gendarmerie-activite-illicite-demelee/

Dixit: tonton, quelques clients touchés cette semaine plugins java et flash des navigateurs pas à jour..Comme quoi les mises à jour…

Pour les personnes à la recherche de solutions :La méthode la plus efficace ici

Sachez aussi qu’a priori le cd rescue disk de Kaspersky à jour permet de nettoyer la machine. Pour cela il suffit de le télécharger ici de le graver, de booter dessus et de bien faire la mise à jour avant de lancer le scan..

A priori la solution Combofix fonctionne aussi.

On trouve aussi des vidéos youtube ici et ici pour le nettoyer

Si malgré toutes ces méthodes vous ne parvenez pas à le supprimer n’insistez pas et ne prenez pas de risques avec vos données et confiez votre machine à un pro qui prendra toutes les précautions nécessaires.

Edit du 17 Décembre un article intéressant ici

Extrait d’un document de la gendarmerie que l’on peut trouver sur le site Hadopi.fr:

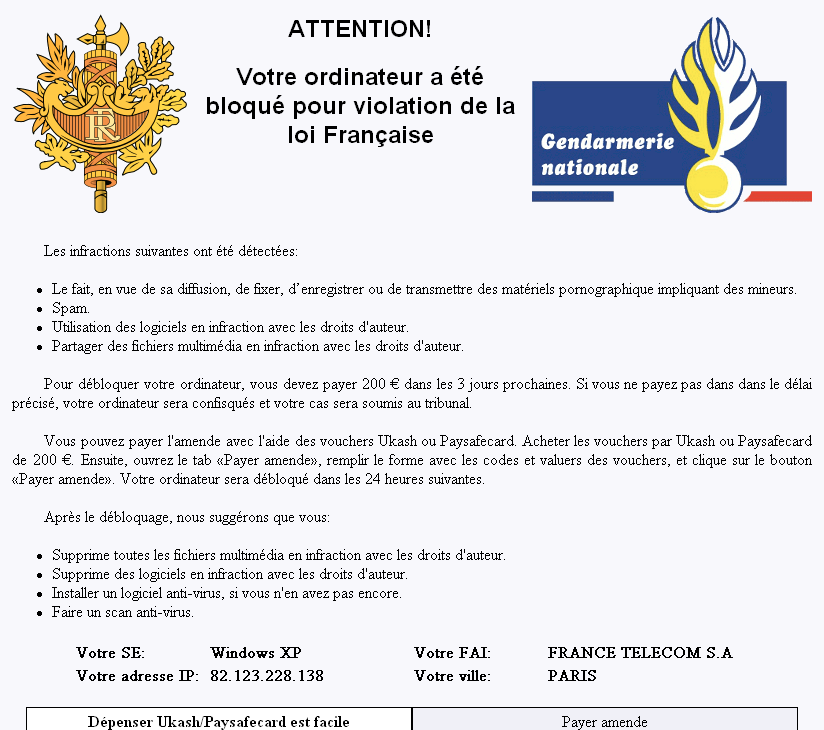

Depuis le 10 décembre 2011, il apparaît que des particuliers sont victimes d’un code malveillant bloquant leur ordinateur. Ce code exécute une page comportant le logo de la Gendarmerie (mais aussi parfois de la police) et qui empêche toute action sur l’ordinateur infecté, à moins de régler en ligne une « amende » de 200 euros

(Cf Capture du message en annexe)

Cette pratique est nommé RANSONWARE (logiciel de rançon).

il ressemble a ceci:

Il consiste via des bannières publicitaires (notamment celles présentes sur les sites de pornographiques et de streaming) à injecter le code sur des ordinateurs dont le navigateur internet, ou les extensions JAVA et ADOBE FLASH, ne sont pas à jour.

Le particulier se retrouve alors avec le message en question et ne peux plus effectuer aucune action. Le code est invasif au point de ne pas permettre de reprendre la main après redémarrage de l’ordinateur, les victimes de ce week-end ne trouvant leur salut qu’après réinstallation totale de WINDOWS.

Cette pratique est bien sur illégale et il est bon évidemment d’indiquer aux victimes de ne pas payer.

La version française existe sous 3 formes :

- Une forme qui créé une clef Run, à désinfecter, c’est facile il suffit d’aller en mode sans échec avec prise en charge du réseau et de scanner avec Malwarebyte : http://www.malekal.com/tutorial_MalwareBytes_AntiMalware.php

- Une autre forme qui modifie la clef Shell (cela remplace le bureau par le malware, le bureau est inactif, le malware le rempalace). Ceci est évoqué ce

lien : http://www.malekal.com/2011/12/08/trojan-winlock-tropan-ransomware-virus-police- suite/ - Et la dernière variante qui remplace Explorer.exe dont nous allons parler ici Voici la détection : http://www.virustotal.com/file-scan/report.html?id=d9c4b2f9b6fc87afb2ecfd6bf3227b1f5a488728ca7a24b9fab38eba78a09505-1323611473

File name: explorer.exe Submission date: 2011-12-11 13:51:13 (UTC) Current status: finished Result: 6/ 43 (14.0%) VT Community

Print results Antivirus Version Last Update Result BitDefender 7.2 2011.12.11 Trojan.Generic.KD.468202 Comodo 10920 2011.12.11 Heur.Suspicious F-Secure 9.0.16440.0 2011.12.11 Trojan.Generic.KD.468202 GData 22 2011.12.11 Trojan.Generic.KD.468202

Kaspersky 9.0.0.837 2011.12.11 UDS:DangerousObject.Multi.Generic

Show all

MD5 : 6911baa817b5066b7566fc4d3cb1a207 SHA1 : 21007c5c048f4763750b912b5c89da54a86d34f2 SHA256: d9c4b2f9b6fc87afb2ecfd6bf3227b1f5a488728ca7a24b9fab38eba78a09505

Sources:malekal.com