C19

TD UNIX/LINUX Commandes utilisateur suppl C22

Ciquez sur le lien et commencez le TP à la page 3

a partir de : TP2 Rappels et nouvelles Commandes de base Unix/Linux.

allez le plus loin possible !!

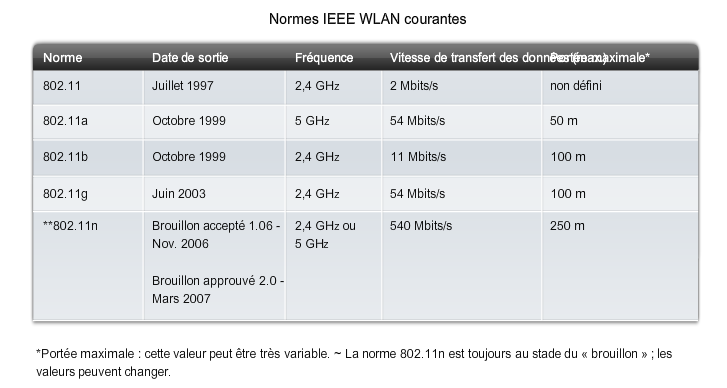

Slides à revoir CRC11 IEEE 802.11

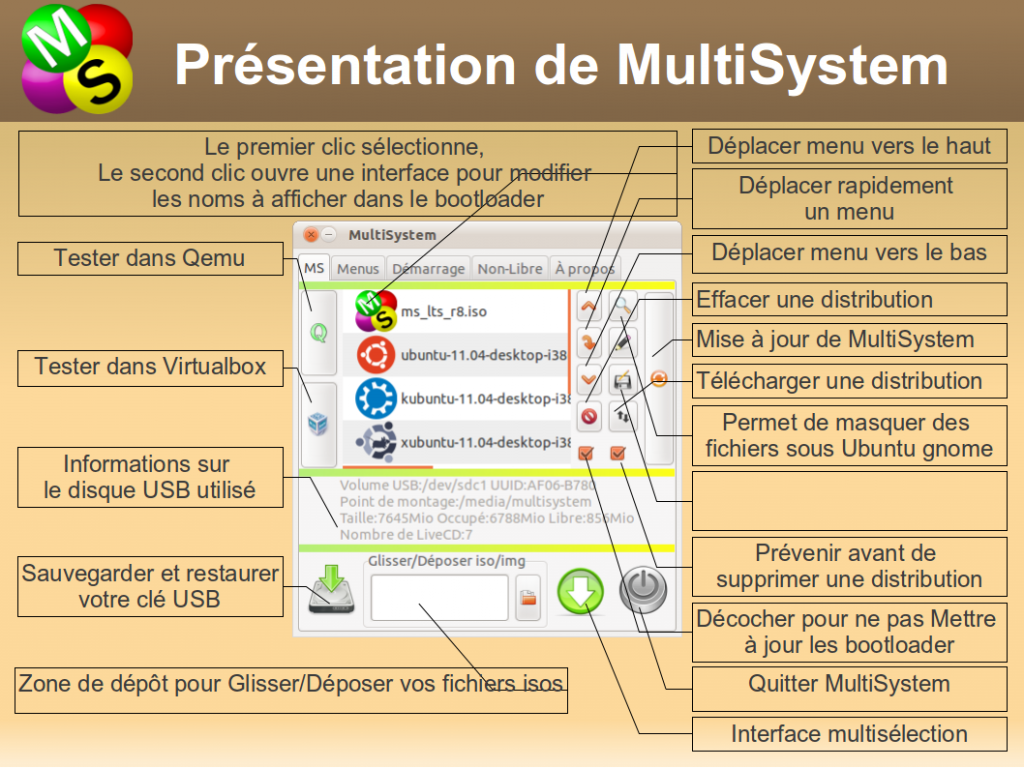

Une clé USB multisystem (pratique pour les TDs)

Pour apporter de l’eau à mon moulin..

Attention phishing ORANGE ..

Reçu par une de mes clients ce matin :(avec les logos orange et les fautes)

Cher(e) Membre,

En raison de la congestion de touts les utilisateurs de compte émail et l’enlèvement de touts les comptes inutilisés ORANGE, WANADOO le service des comptes émail serait obligé de fermer votre compte, vous devrez donc confirmer votre e-mail en remplissant vos informations de connexion ci-dessous pour confirmer que vous utilisez toujours votre compte émail.

CONFIRMATION DE VOTRE IDENTITÉ. VÉRIFICATION DE VOTRE COMPTE ÉMAIL

Nom : …………………………………………………………………….

Prénom (s) :…………………………………………………………….

Date de naissance :……………………………………………………

Adresse Émail :………………………………………………………….

Mot de Passe : …………………………………………………………….

INFORMATION

Genre :……………………………………………………………………….

Pays / Territoire :…………………………………………………………..

Occupation :………………………………………………………………….

Ces informations seront utilisées pour vous fournir un accès personnalisé.

Au cas où le formulaire n’est pas totalement rempli vous verrez votre compte suspendu en permanence dans les 48 heures pour des raisons de sécurité.

Merci pour votre compréhension

Assistance Internet

Adresse d’envoi : service.confirmation802@orange.fr

Signalé chez secuser et orange …

Rappel en aucun cas on ne doit vous demander votre password

Une base de données qui centralise les exploits, vulnérabilités

Install Active Directory By CRC9

Un exemple d’install simple

Nouveau Domaine

Nouvelle Arborescence

Nouvelle Forêt

[stream provider=video base=x:/www.tontonfred.net flv=AD.flv embed=true share=false width=640 height=360 dock=true controlbar=over bandwidth=med autostart=false /]

Conférence Sécurité Informatique Hôtel de Ville de Reims du 15 novembre

Pour ceux qui n’ont pas assister à la conf …

Guillaume VASSAULT-HOULIERE – chef de projet Sysdream présentera des exemples de vols de données sur un cas blanchi : démarche des hackers, audit et évaluation des préjudices.

Romain BRUNELOT – Responsable Réseaux et Télécoms à l’eXia d’Arras présentera des techniques de protection sur des cas concrets.

Jean-Christophe DUGALLEIX – Ingénieur CESI, expert de justice à Pau parlera des vols de données en entreprises : Comment agir sur les plans techniques et juridiques pour qualifier vol de données.

Si il ya des gens qui veulent la conf en intégralité laissez moi un commentaire je vous donnerais en retour un lien pour les downloads..

TD 2 Suite Commandes Avancées Utilisateur Unix

– Chercher dans /usr les fichiers dont la taille dépasse 1Mo (2000 blocs de 500Ko) et dont les droits sont fixés à 755 (-rwxr-xr-x).

Réponse :

– Combien il y a de fichiers à partir de / ayant les droits fixés à 666 (Vous appartenant).

Réponse :

– Cherchez à partir de / les fichiers dont le nom se termine par .c, redirigez les erreurs vers le fichier poubelle /dev/null

Idem Commençant par X ou x.

Réponses :